关于防范CVE-2019-0708远程桌面服务远程代码执行漏洞的安全预警通知

发布时间:2019-05-28编辑:系统管理员发布时间:2019-05-28浏览次数:166

各位教职员工:

5月14日微软官方发布安全补丁,修复了Windows远程桌面服务的远程代码执行漏洞CVE-2019-0708(https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-0708)。

远程桌面服务中存在此漏洞时,未经身份验证的攻击者可以使用RDP连接到目标系统并发送精心设计的请求。此漏洞是预身份验证且无需用户交互(无需验证系统账户密码)。成功利用此漏洞的攻击者可以在目标系统上执行任意代码。然后,攻击者可以安装程序;查看、更改或删除数据;或者创建具有完全用户权限的新帐户。

此漏洞目前是远程桌面服务最新的远程执行高危漏洞,影响Windows XP、Windows 2003、Windows Server 2008、Windows Server 2008 R2到Windows 7这一系列操作系统。Windows 8和Windows 10及之后版本的用户不受此漏洞影响。

请受影响的用户及时采取修补措施:

方法一,下载补丁并安装;

官方下载地址:

操作系统 | 补丁下载地址 |

Windows Server 2008、Windows Server 2008 R2、Windows 7 | https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-0708 |

Windows XP、Windows 2003 | https://support.microsoft.com/en-us/help/4500705/customer-guidance-for-cve-2019-0708 |

方法二,采用windows update自动更新补丁。

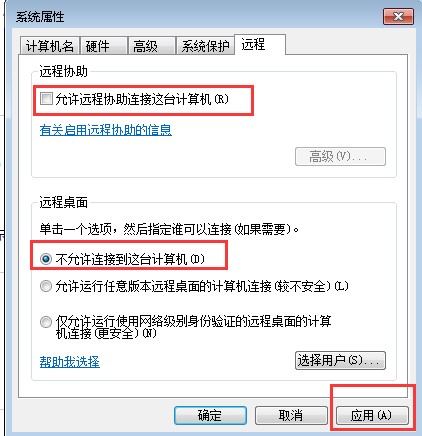

若无法及时更新补丁,建议关闭远程桌面服务端口(3389)。以windows7为例:按“控制面板->系统和安全->系统”路径找到“远程设置”,按下图选择,并应用。